Beim agentenlosen Scan mit LOGINventory kann es vorkommen, dass Geräte gar nicht oder nur unvollständig erfasst wurden. Die Ursachen dafür und welche Maßnahmen Sie treffen können, um alle Details auszulesen, stellen wir in diesem Beitrag vor. Sehen Sie sich auch unsere Seite zur IT-Inventarisierung an.

Unvollständige Erfassung

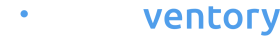

Um zu prüfen, ob es in Ihrem Netzwerk unvollständig erfasste Geräte gibt, sollten Sie im Ordner “Interessant” zur Abfrage “Unvollständige Erfassung” navigieren (oder dafür die Suchfunktion nutzen). Hier werden alle Geräte angezeigt, die als Erfassungsmethode (LastInventory.Method) die Werte “Stub” oder “WinReg” haben, oder bei denen die Erfassungsmethode leer ist.

LastInventory.Metdod = Stub

Einträge, bei denen die letzte Erfassungsmethode den Wert “Stub” hat entstehen, wenn von einem Host Informationen über die darauf laufenden virtuellen Maschinen (VMs) ausgelesen werden, die VMs selbst aber nicht explizit erfasst wurden.

Das bedeutet, dass in LOGINventory bis jetzt nur die Informationen über die VMs verfügbar sind, die der Host zur Verfügung hat. Dies können z.B. Name, Betriebssystem, IP, etc. sein. Typischerweise fehlen dann aber fast alle Informationen zu Hardware, Software und Konfiguration der jeweiligen Maschinen. Dafür müssten diese explizit über eine Definition vom Typ “Asset Inventarisierung” erfasst werden.

Falls noch nicht versucht wurde, die Maschinen zu erfassen, legen Sie eine entsprechende Definition im Remote Scanner an. Falls die Erfassung bisher fehlerhaft war, tauchen die Ergebnisse bei “Fehlerhafte Inventarisierung” (siehe unten) auf.

LastInventory.Metdod = WinReg

Bei Einträgen mit dem Wert “WinReg” handelt es sich um Windows-Geräte, bei denen keine Informationen mittels WMI (Windows Management Instrumentation) erfasst werden konnten. Dies ist typischerweise der Fall, wenn die Firewall des betreffenden Geräts die Erfassung über WMI blockiert hat. Hier fehlen dann bei den Geräten typischerweise fast alle Hardware-Informationen.

In diesem Fall müssen die Firewall-Einstellungen bei den betreffenden Geräten geändert werden. Dies kann z.B. auch über Gruppenrichtlinien erfolgen, sodass nicht jeder betroffene Rechner einzeln angegangen werden muss. Alle Informationen zur Firewall-Konfiguration finden Sie im Handbuch.

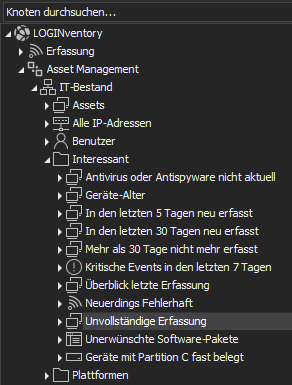

Fehlerhafte Inventarisierung

Im Knoten “Fehlerhafte Inventarisierung” werden alle IP-Adressen aufgelistet, die zwar auf einen Ping des Remote Scanners geantwortet haben, bei denen die Erfassung aber nicht erfolgreich abgelaufen ist, wodurch auch kein Asset angelegt wurde. Diese Liste kumuliert sich prinzipiell über die Zeit auf, kann aber mit Hilfe der Daten-Bereinigung auch so bereinigt werden, dass z.B. nur die Einträge der letzten 30 Tage sichtbar sind.

Die Abfrage enthält auch die Spalte “Result” (mit dem jeweiligen Fehlercode) und die Spalte “Diagnostic” (mit Informationen zu den verwendeten Erfassungsmethoden und den jeweiligen Ergebniscodes). Ausführliche Erläuterungen zu den jeweiligen Codes finden sich im Helpdesk.

Prinzipiell kann diese Abfrage als “To-Do-Liste” angesehen werden, in der möglicherweise Geräte enthalten sind, die noch erfasst werden könnten. Um diese To-Do-Liste abzuarbeiten, bietet es sich an, mit Hilfe der Eigenen Eigenschaft “Comment” zu arbeiten und die IP-Adressen zu kategorisieren. Dann kann entsprechend die Abfrage mit Hilfe von Filterbedingungen angepasst werden, sodass nur noch die nicht-kategorisierten Einträge oder die Einträge einer bestimmten Kategorie sichtbar sind.

Da es sich bei dieser Liste um IP-Adressen (nicht Geräte) handelt, können hier auch Einträge von Geräten mit mehreren IP-Adressen erscheinen, die bereits über eine andere IP-Adresse erfolgreich erfasst wurden (z.B. Management-Boards von Servern).

Ebenfalls erscheint hier ein Eintrag wenn das entsprechende Gerät keine Netzwerkschnittstelle implementiert, über das es abgefragt werden kann. Dies ist z.B. häufig bei IP-Telefonen der Fall.

Möglicherweise muss am Gerät auch zunächst die Netzwerkschnittstelle konfiguriert werden, also z.B. bein Linux-basierenden Geräten muss zunächst SSH freigeschaltet werden.

Ein anderer, häufiger Grund für das Fehlschlagen der Erfassung ist die Verwendung der falschen Benutzerkonten oder eine falsche Eingabe des Passworts im Remote Scanner. Damit die Remote-Erfassung von Windows-Geräten klappt, ist ein lokaler Administrator nötig. Sie sollten prüfen, ob das verwendete Konto auf dem entsprechenden Rechner überhaupt über die nötigen Rechte verfügt. Achten Sie auch darauf, dass Sie die im Remote Scanner hinterlegten Konten auch bei der richtigen Definition zugewiesen haben!

Falls der zu scannende Rechner kein Domänen-Mitglied ist, also nur Mitglied einer Arbeitsgruppe ist, sind ggf. auch noch spezielle Vorkehrungen für einen erfolgreichen Scan zu treffen.

Auch die Firewall-Konfiguration kann verhindern, dass die Erfassung erfolgreich durchgeführt werden kann. Beachten Sie dazu unsere Hinweise im Handbuch. Im Zweifelsfall kann die Firewall am zu scannenden Gerät kurz komplett abgeschaltet werden. Wenn der Scan dann klappt wissen Sie, dass die Firewall die Ursache war und diese kann im nächsten Schritt richtig konfiguriert werden.

Genauere Erläuterungen zu diesen und weiteren Fehlern bei der Erfassung finden sich im Helpdesk.